无需升级,安芯网盾可帮助用户实时防御Apache Log4j 远程代码执行漏洞利用

2021-12-13 09:46:09爱云资讯488

互联网上曝出了 Apache Log4j2 中的远程代码执行漏洞。由于Log4j2 作为日志记录的第三方库被大量Java框架及应用使用,攻击者可以直接构造恶意请求来触发远程代码执行漏洞。因此,该漏洞CVSS评分为10分(最高级),影响范围极广,危害较大。

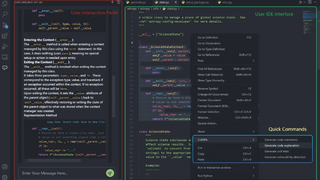

安芯网盾研究人员复现了该漏洞攻击,验证了安芯网盾内存保护系统的Webshell内存马防护模块可以在不做任何升级的情况下检测该漏洞攻击。

图1:安芯网盾实时检测到该攻击行为

图2:攻击详情

漏洞描述

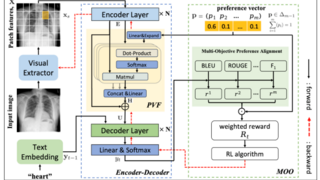

Log4j2在进行日志记录时存在缺陷,只要攻击者可以控制部分日志内容,即可插入自己精心构造的恶意数据,导致Log4j2对其进行解析时触发漏洞,执行恶意代码,攻击者从而可接管服务器。

Apache Log4j2 2.0 - 2.14.1 版本均受到影响。其他解决方案未安装安芯网盾内存保护系统的用户,建议企业可以自查Log4j2版本是否在影响范围内,及时将Log4j2更新到安全版本log4j-2.15.0-rc2。

下载地址:https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2

总结

多次事实证明,安芯网盾内存保护系统在无需升级的情况下,可以帮助用户实时防御此类威胁,在不打补丁的情况下避免一场“灾难”的发生。

相关文章

- 向日葵漏洞防护谈谈 开源软件代码中容易忽略的五个安全漏

- 微软Windows中的零日漏洞被用于Nokoyawa勒索软件攻击中

- 向日葵漏洞防护科普:软件漏洞危险等级及检测方法

- 不再为软件安全漏洞发愁!深信服数字应用安全平台助你安心“躺赢”

- 奇安信网神工业安全漏洞扫描系统 ISV 通过IPv6 Ready Logo认证

- 可穿戴设备的数据传输协议中发现33个漏洞

- 深信服梳理Apache Log4j 漏洞事件演进时间线:警惕关键信息基础设施安全

- 无需升级,安芯网盾可帮助用户实时防御Apache Log4j 远程代码执行漏洞利用

- 指纹识别新技术可提取皮下3毫米生物信息 填补传统技术漏洞

- 腾讯安全捕获YAPI远程代码执行0day漏洞在野利用,该攻击正扩散,可使用防火墙阻截

- Spooler新漏洞绕过账号检查自行提权,360安全卫士率先防御

- 当自动驾驶遇到数据漏洞,蘑菇车联系统级方案引领行业安全升级

- 开发者发现苹果自研M1有巨大漏洞:不改设计无法修复

- 无感充电存隐患!腾讯报告充电桩严重安全漏洞,广大新能源车主受影响

- 手机通信“劫持”:腾讯安全玄武实验室披露最新5G安全漏洞

- 360:AI关键基础设施正面临三重风险 人脸识别有漏洞