Avaddon新型勒索病毒6月肆虐网络,搭载“顺风车”上演“速度与激情”

2020-07-09 13:04:06爱云资讯1329

转眼间,一年一度的高考再度落下帷幕。全国万千学子在经历了6月的最后一轮“磨枪砺剑”后策马上阵,准备在这场“考场试锋”中旗开得胜。而在网络安全领域中,常年作恶多端的勒索病毒也同样付出“非凡努力”,取得的恶绩不禁令人咋舌。

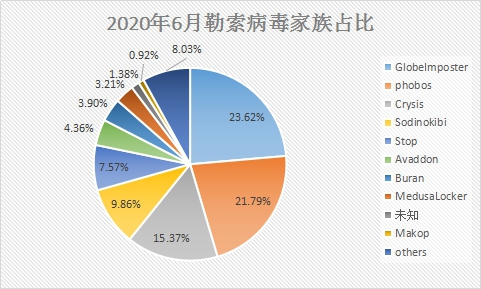

据360安全大脑监测,6月中不乏“上进心”十足的勒索病毒家族劣迹昭著。面对GlobeImposter、phobos、Crysis等每月前排勒索病毒家族,新型勒索病毒家族发起全力追击,Avaddon勒索病毒、Crysis勒索病毒变种、YourFilesEncryped勒索病毒相继涌现。

Avaddon勒索病毒出道即“蹿红”

个人桌面感染占比上演极速攀升

360安全大脑发布的《2020年6月勒索病毒疫情分析》显示,由于新型勒索病毒的争相出位,当月榜单的排名座次发生变动。

其中,虽然GlobeImposter、phobos以及Crysis三大老牌勒索病毒家族以60.78%的总占比,合力砍下整体6月勒索病毒感染量的过半份额;但在6月4日刚开始的Avaddon新型勒索病毒却仍旧凭借不俗作恶实力,“秒杀”其他竞争对手,在当月榜单Top 10中占据一席之地。

该勒索病毒最早开始传播时会修改文件后缀为advn,而后续出现的变种则采用了与Sodinokibi相同的文件加密模式,被加密文件被改为随机后缀。

在传播方式上,其利用Phorpiex僵尸网络进行传播。作为一款具有蠕虫特性的僵尸网络,Phorpiex具备通过可移动存储介质、垃圾邮件、爆破用户凭证、漏洞利用工具包、恶意程序安装等多种渠道扩散的特性,迄今为止已经感染超过一百万台计算机。得益于这一“顺风车”的助力,Avaddon新型勒索病毒在网络中迅速泛滥。

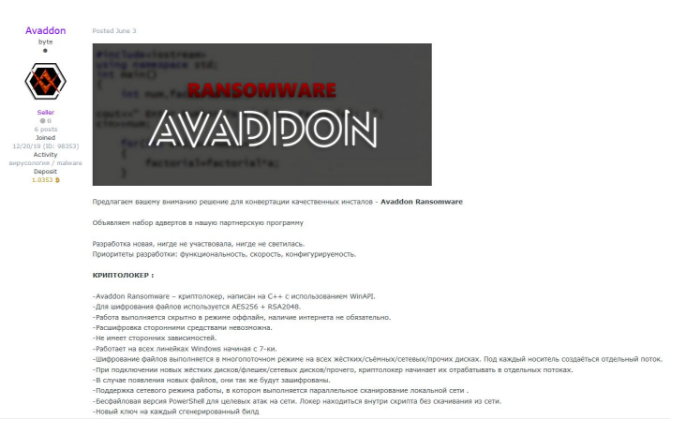

同时,和众多勒索病毒一样,该勒索病毒也采用RaaS模式,并在6月3号的时候在暗网开始公开售卖。而就在一天后的6月4号,就已经出现野外传播,足可见其扩散速度之快。

值得一提的是,在当月被感染系统中桌面系统和服务器系统占比中,个人桌面感染占比同比5月上升4.68%,这和Avaddon新型勒索病毒同样存在一定关系。

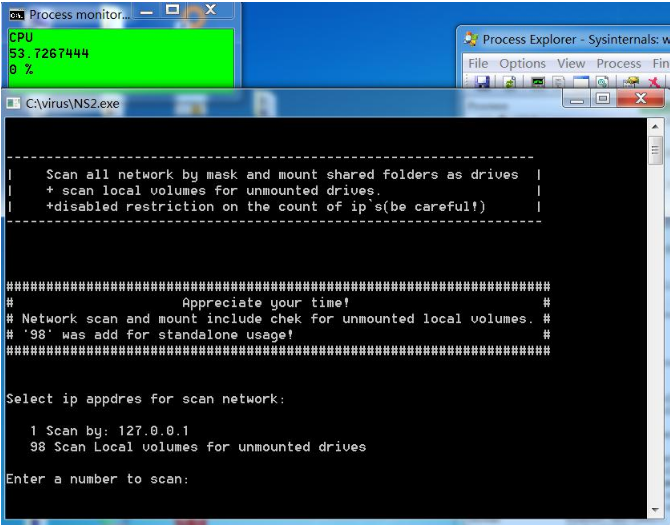

同时,从2016年出现至今已有近4年传播历史的Crysis勒索病毒家族,无论是传播手段还是在核心功能的代码实现都鲜有改动,但在当月却也惊现新型变种。据360安全大脑通过代码分析发现,该版变种最大的改动是集成了多个工具,便于投毒者了解当前系统中存在的杀毒软件、加密时的CPU占用率等信息,同时还可以将未挂载的设备挂载到本地,以求加密更多文件。

此外,360安全大脑还监测到YourFilesEncrypted勒索病毒家族的V3.3版本在当月开始“崭露头角”。该勒索病毒伪装成注册机进行传播,并会将文件后缀被修改为FlyBox。

因为不同于可能会为加密文档数据支付天价赎金的企业用户,通过破解软件、激活工具等进行传播的勒索病毒大多是普通个人用户为攻击目标,所以该勒索病毒索要赎金仅为0.009个比特币。值得庆幸的是,在发现该勒索病毒的第一时间,360解密大师便成功攻破并支持解密。

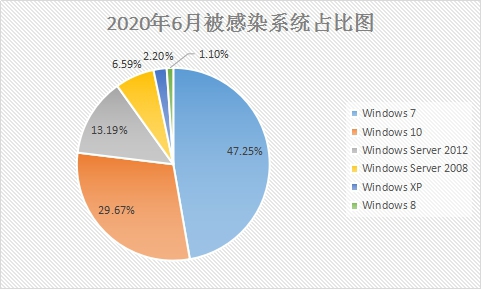

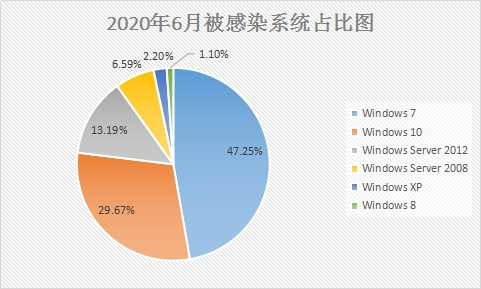

在被感染系统占比方面,Windows 7和Windows 10两大勒索病毒重灾区依旧占据榜单一二座次。Windows Server 2012首次占比超过Windows Server 2008,但本月并未出现针对Windows Server 2012系统的重大安全事件,此次攀升现象具备较大偶然性。

MSSQL弱口令攻击态势月初连涨

360安全大脑强力阻击勒索“牛市”

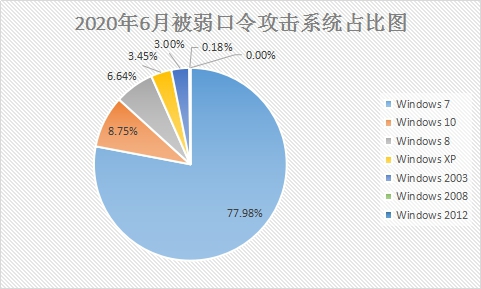

弱口令攻击是勒索病毒最广泛的传播方式,使用过于简单的口令或者已经泄露的口令是造成设备被攻陷的最常见原因。同比5月数据发现,6月中被弱口令攻击的各系统占比变化均不大,位居前三的系统仍是Windows 7、Windows 10和Windows 8。

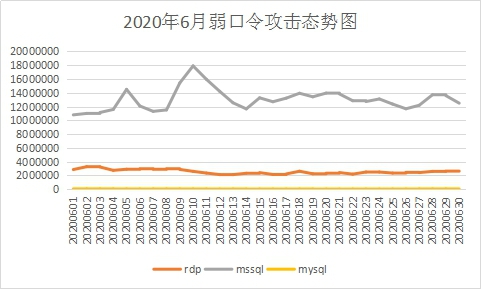

在6月出现的弱口令攻击中,RDP弱口令和MySQL弱口令攻击态势较为平稳,而MSSQL弱口令攻击却并不“安分”,在本月初出现两次上涨趋势。

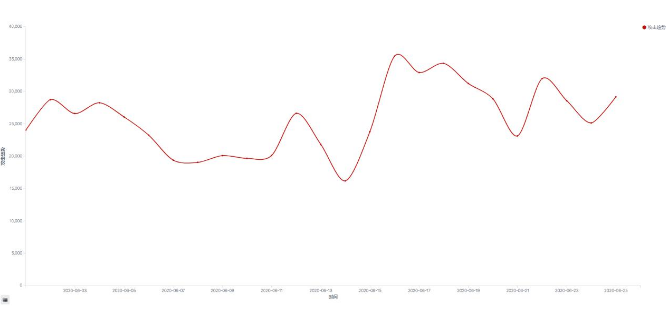

参照2020年6月弱口令攻击态势图,发现与本月MSSQL投毒拦截态势图有所出入。出现这一情况可能是由于MSSQL的峰值攻击并非实战攻击,可能存在测试性攻击;或者是可能因为攻击者攻陷服务器后并未立刻进行投毒操作,而是留作“库存”。

纵观360安全大脑发布的《2020年6月勒索病毒疫情分析》报告,层出不穷的新型勒索病毒,无论是传播能力还是破坏效果都堪称惊人,这无疑将为企业及个人用户带来了难以预估的安全威胁。

为多维抵御各类勒索病毒攻击,360安全大脑已采取了多项防治措施。截止2019年11月,在360安全大脑强势赋能下,360解密大师作为全球规模最大、最有效的勒索病毒解密工具,累计支持解密勒索病毒超过320种,服务用户机器超26000台,解密文件近8500万次,挽回损失超5.47亿元。

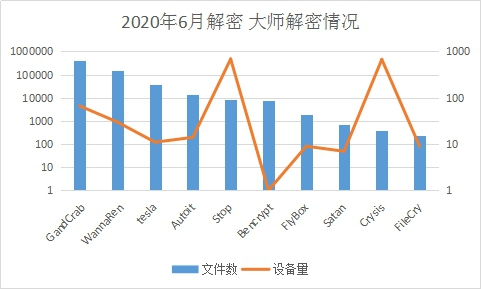

在2020年6月中,360解密大师再度新增了对Cobra(后缀为cobra)、FileCry(后缀为filecry)、YourFilesEncrypted (后缀为flybox)以及Sodinokibi(版本较多,目前只支持其中一个版本)勒索病毒家族的解密支持。从其整体解密统计数据看,当月解密量最大的是GandCrab,而使用解密大师解密文件的用户数量最高的则仍是Stop家族的中招设备。

为有效做好勒索疫情防控,360安全大脑特别提醒各位用户需注意以下几点,全面提升勒索病毒防御水平:

1、及时前往weishi.360.cn下载安装360安全卫士,全面拦截各类勒索病毒攻击;

2、中招用户应立即前往lesuobingdu.360.cn确认所中勒索病毒类型,并通过360安全卫士 “功能大全”窗口,搜索安装“360解密大师”后,点击“立即扫描”恢复被加密文件。

相关文章

- 火绒反病毒引擎“虚拟沙盒”再进阶 支持64位虚拟环境

- 美创科技勒索病毒“零信任”防护和数据安全治理体系的探索实践

- 病毒自动查杀,HarmonyOS 2手机管家保护手机安全无忧

- 病毒无情,科技有爱 ——百度抗疫无人车幕后的专利故事

- 网络病毒野蛮生长!360安全卫士防“横向渗透”功能为内网构筑铜墙铁壁

- 让病毒“说话”:MIT团队使用AI预测HIV及新冠病毒的突变方向

- iOS 13.7正式发布:新增新冠病毒暴露通知

- 酷狗音乐解锁竖屏MV,引发全网“病毒式”传播

- 蓝牙技术联盟助力普及新冠病毒接触风险通知系统

- Avaddon新型勒索病毒6月肆虐网络,搭载“顺风车”上演“速度与激情”

- 病毒查杀率100%,腾讯手机管家专业能力再获赛可达专业评测认可

- 新型冠状病毒终会推动人工智能发挥重要作用

- 百度助力中疾控病毒病所完成北京疫情病例样本病毒全基因组序列测定分析

- 苹果谷歌发布新冠病毒接触者追踪工具测试版 只向卫生机构开放

- 百度与中国疾控中心病毒病所达成战略合作 联合推进新冠病毒研究

- 日本技术集团利用人工智能对新型病毒进行了更快的基因解码