安全研究人员发现十几个与Golduck恶意软件相关的iPhone应用程序

2019-01-06 08:48:39爱云资讯1199

安全研究人员表示,他们已经发现十几个iPhone应用程序秘密地与一个与Golduck相关的服务器进行通信,这是一个历史上以Android为重点的恶意软件,可以感染流行的经典游戏应用程序。

恶意软件在Appthority首次发现感染Google Play上的经典游戏和复古游戏之后,已经知道了一年多的恶意软件,它嵌入了后门代码,可以将恶意负载默默地推送到设备上。当时,超过1000万用户受到恶意软件的影响,允许黑客以最高权限运行恶意命令,例如从受害者的手机发送高级短信以赚钱。

现在,研究人员表示,与恶意软件相关的iPhone应用程序也存在风险。

企业安全公司Wandera表示,它发现了14个应用程序 - 所有复古风格的游戏 - 与Golduck恶意软件使用的相同命令和控制服务器进行通信。

“[Golduck]域名在我们建立的监视列表中,因为它过去曾用于分发特定的Android恶意软件,”Wandera产品副总裁Michael Covington说。 “当我们开始看到iOS设备与已知恶意软件域之间的通信时,我们进一步调查了。”

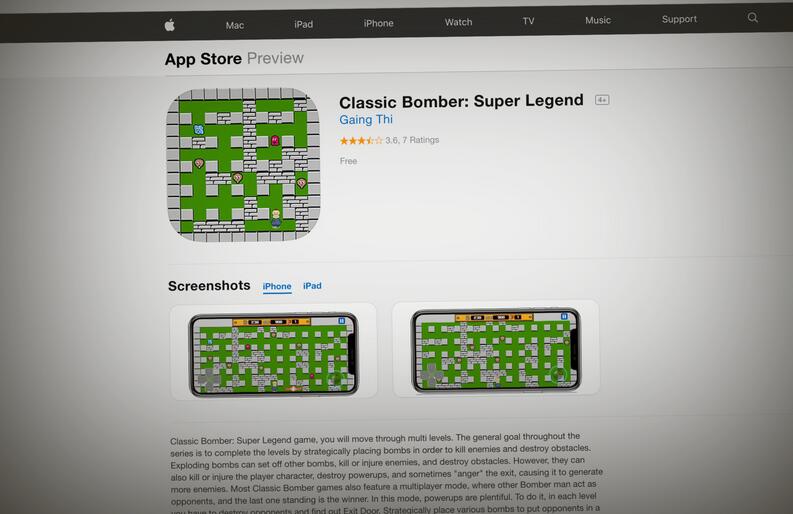

应用程序包括:突击队金属:经典对战,超级Pentron冒险:超级硬,经典坦克与超级轰炸机,超级冒险的海洋,罗伊冒险巨魔游戏,陷阱地下城:超级冒险,弹跳经典传奇,块游戏,经典轰炸机:超级传说,大脑它:火柴人物理学,轰炸机游戏:经典炸弹人,经典砖 - 复古块,登山者砖和鸡射击银河入侵者。

根据研究人员的说法,到目前为止他们所看到的似乎相对温和 - 命令和控制服务器只是在应用程序右上角的广告空间的口袋中推送一个图标列表。当用户打开游戏时,服务器告诉应用程序应该向用户提供哪些图标和链接。然而,他们确实看到应用程序将IP地址数据 - 以及在某些情况下的位置数据 - 发送回Golduck命令和控制服务器。 TechCrunch验证了他们的声明,通过代理在干净的iPhone上运行应用程序,让我们可以看到数据的去向。根据我们所看到的,该应用程序告诉恶意Golduck服务器该设备的应用程序,版本,设备类型和IP地址 - 包括手机上显示的广告数量。

截至目前,研究人员表示,应用程序中充斥着广告 - 可能是为了快速降价。但是他们表示担心应用程序和已知的恶意服务器之间的通信可以打开应用程序 - 和设备 - 恶意命令。

“应用程序本身在技术上并未受到损害;虽然它们不包含任何恶意代码,但它们打开的后门存在我们的客户不想接触的风险。

研究人员说:“黑客可以轻松地使用辅助广告空间来显示重定向用户的链接,并将其用于安装配置文件或新证书,最终允许安装更恶意的应用程序。”

其中一款iPhone应用程序“Classic Bomber”被发现与恶意命令和控制服务器进行通信。它是从美国商店撤出的。

对于任何游戏或应用程序,无论设备制造商或软件如何,都可以这样说。但是与已知恶意服务器的连接并不好看。科文顿表示,该公司已“观察到从服务器共享恶意内容”,但这与游戏无关。

这意味着,如果服务器向Android用户发送恶意负载,则iPhone用户可能是下一个。

TechCrunch将应用程序列表发送给数据洞察公司Sensor Tower,该公司估计这14个应用程序自发布以来已经安装了近100万次 - 不包括重复下载或跨不同设备安装。

当我们尝试联系应用程序制造商时,许多App Store链接指向死链接或带有样板隐私策略但没有联系信息的页面。 Golduck域名的注册人似乎是假的,以及与Golduck相关的其他域名,这些域名通常具有不同的名称和电子邮件地址。

苹果公司在发布之前没有发表评论。这些应用程序似乎仍然可以从App Store下载,但现在所有人都说它们“目前在美国商店中不可用”。

苹果的应用程序商店可能有比谷歌更好的说唱,谷歌每隔一段时间就会让恶意应用程序漏网。实际上,这两家商店都不是完美的。今年早些时候,安全研究人员发现Mac App Store中的顶级应用程序未经许可收集用户的浏览历史记录,还有数十个iPhone应用程序在没有明确询问的情况下向广告商发送用户位置数据。

对于普通用户来说,恶意应用程序仍然是移动用户面临的最大和最常见的威胁 - 即使使用锁定的设备软件和广泛的应用程序审查。

如果有一个教训,现在和永远:不要下载你不需要或不能信任的东西。